Mục Lục:

I. Giới thiệu về mô hình bài Lab

II. Cấu hình Malware và File Policy trên Cisco FTD thông qua API

Lưu ý: tất cả các thiết bị Cisco FTD trong chuổi series này đều được dựng ảo hóa hoàn toàn trên VMware và sử dụng phần mềm FDM để quản lý các thiết bị Cisco FTD. (phiên bản cisco FTD là 7.0.5-72)

I. Giới thiệu về mô hình bài Lab

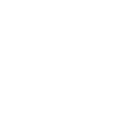

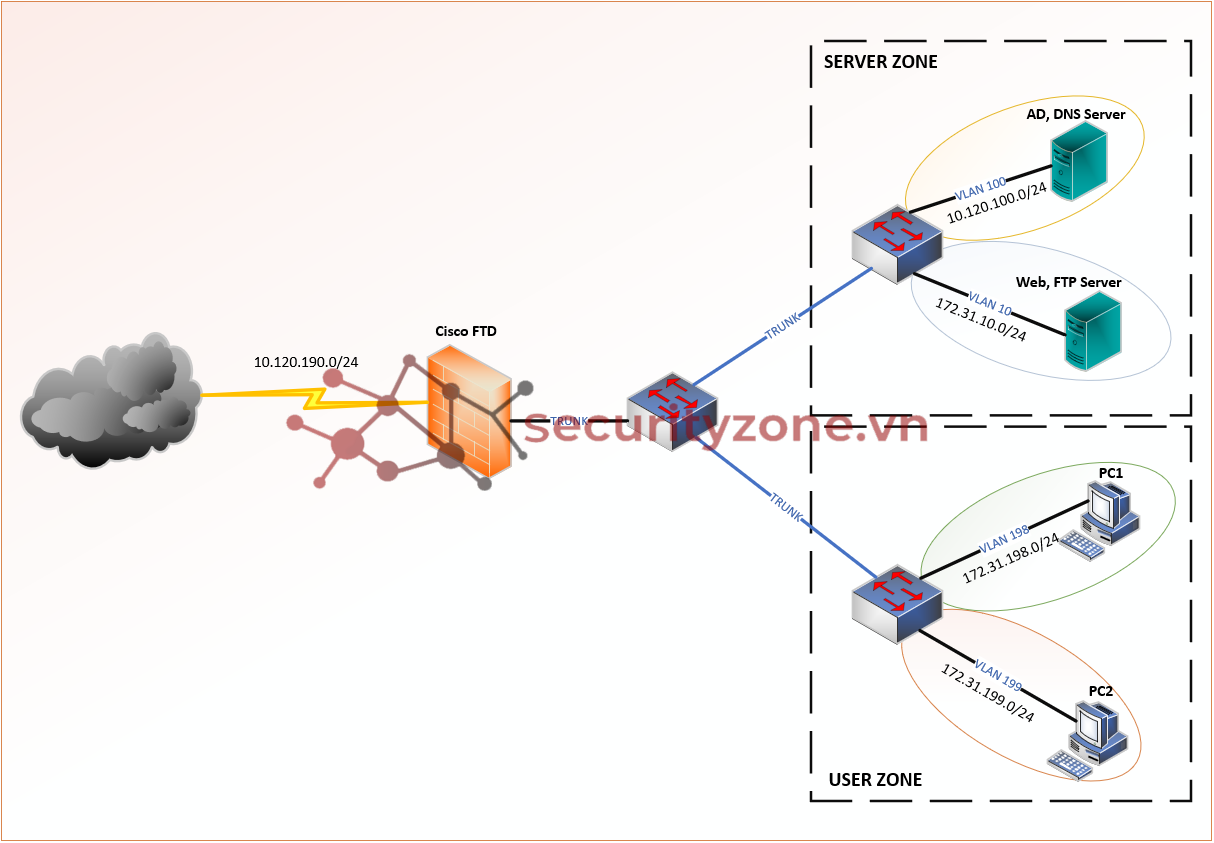

Mô hình bài Lab bao gồm các thành phần như: Switch, WEB server, DNS server, AD server, Cisco FTD và các PC người dùng được phân chia làm các subnet:

Yêu cầu của bài Lab:

II. Cấu hình Malware và File Policy trên Cisco FTD thông qua API

Việc cấu hình tính năng file policy thông API sẽ hỗ trợ cho việc custom chính sách đó theo chính sách bảo mật được đề ra thay vì chính sách sẵn có của hệ thống (để hiểu hơn về tính năng, hoạt động của file policy có thể tham khảo phần 1 ở đây).

Trước khi cấu hình file policy cần đảm bảo một số yêu cầu sau:

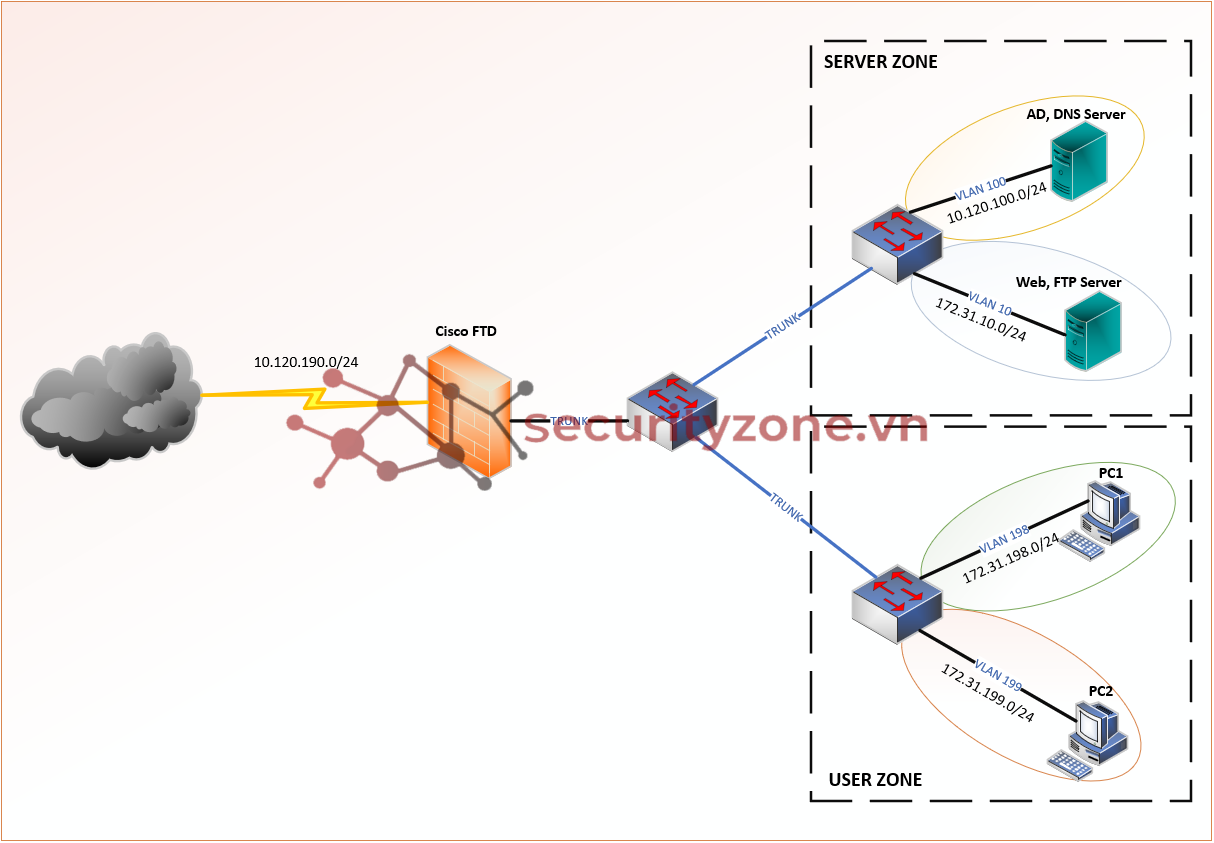

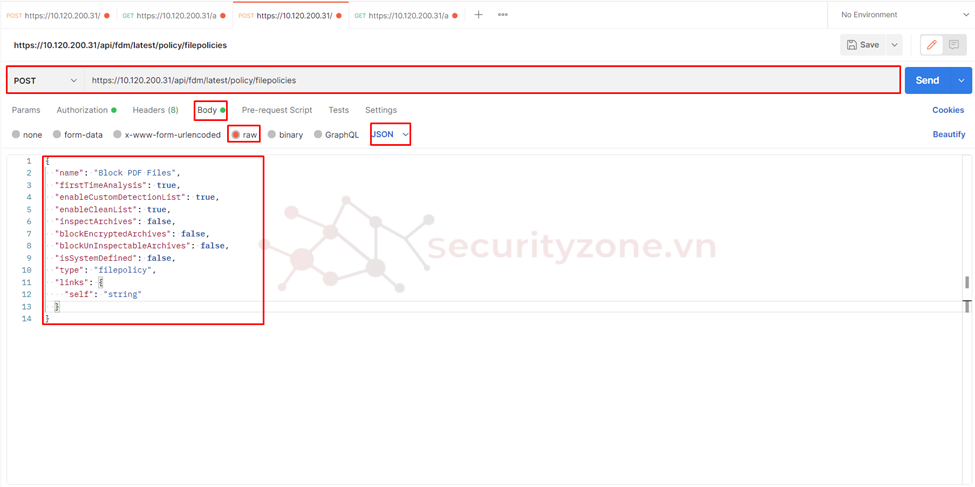

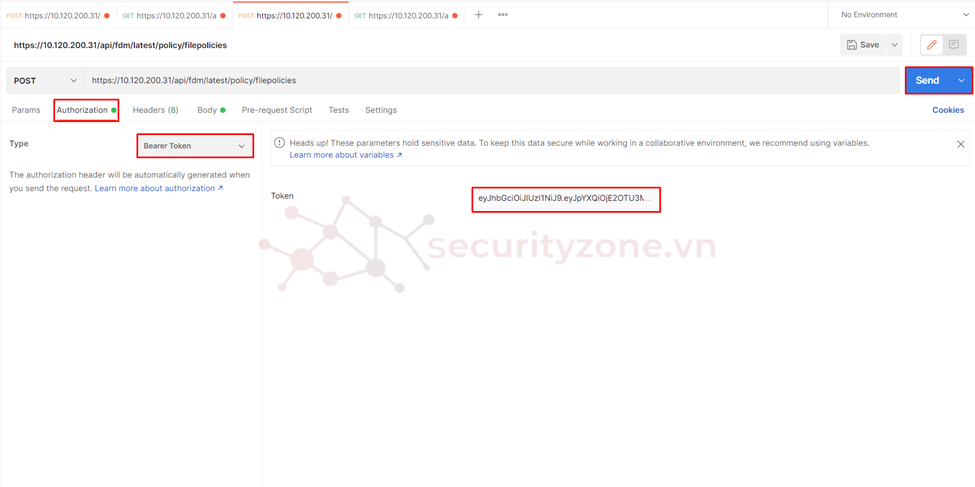

Trước tiên cần phải tạo một file policy riêng bằng API với lệnh POST kèm các thông tin như hình ở phần Body và cần nhập token xác thực (tham khảo link sau để xem cách lấy token)

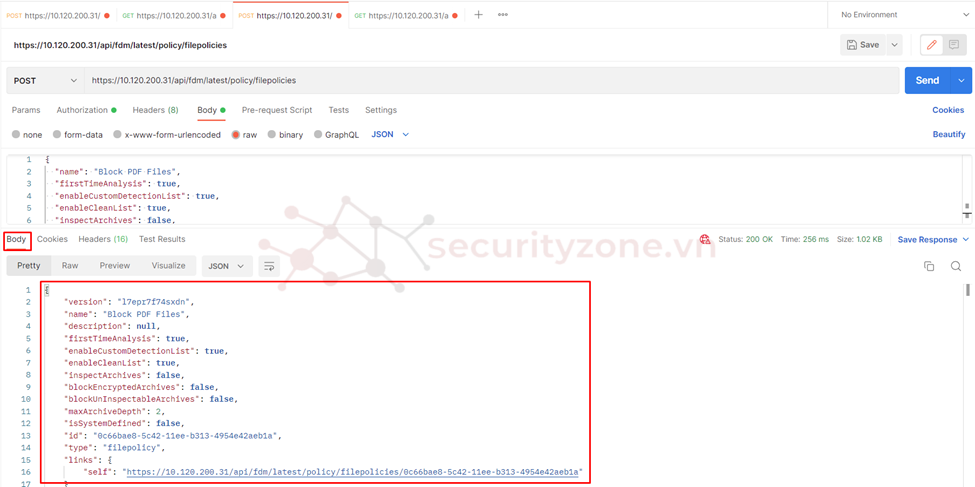

Sau khi đã gửi API sẽ được kết quả trả về như hình bên dưới và code 200 OK đã tạo thành công file policy.

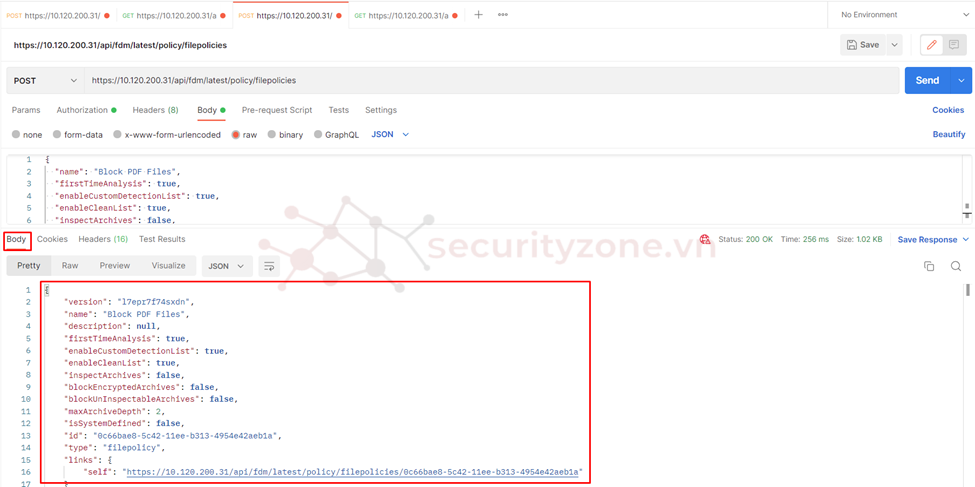

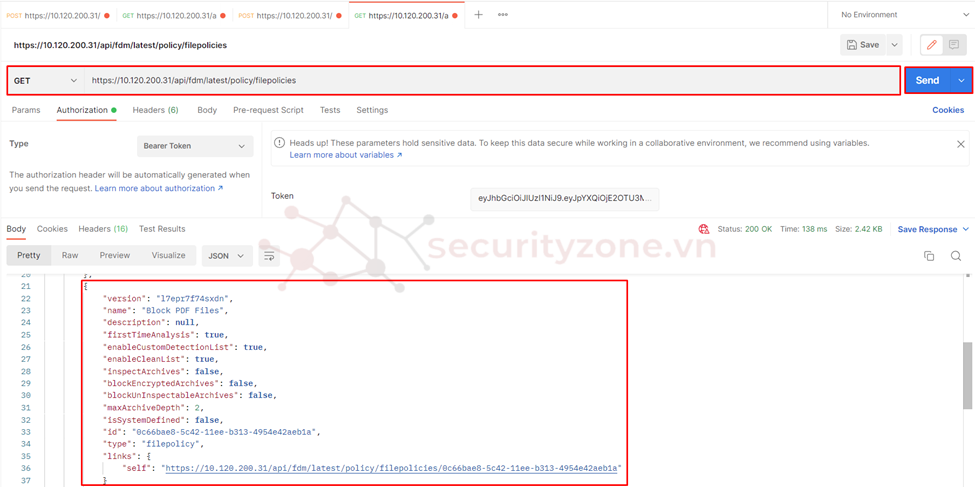

Thực hiện kiểm tra file policy bằng API sẽ thấy được kết quả như hình bên dưới.

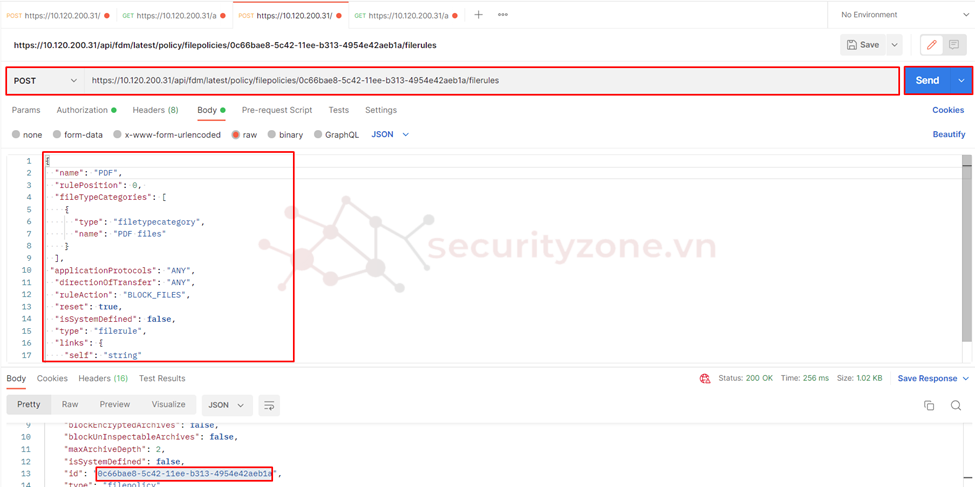

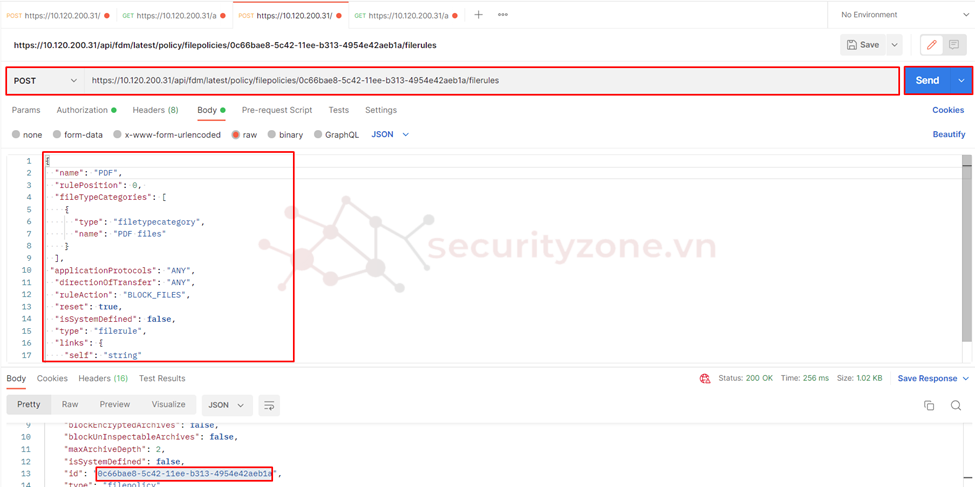

Tiếp theo tiến hành tạo các rule trong file policy với body như hình để tiến hành block upload và download file PDF.

Lưu ý: Với thông số trong trường File type và File Categories có thể tham khảo 2 API sau để show ra và lựa chọn.

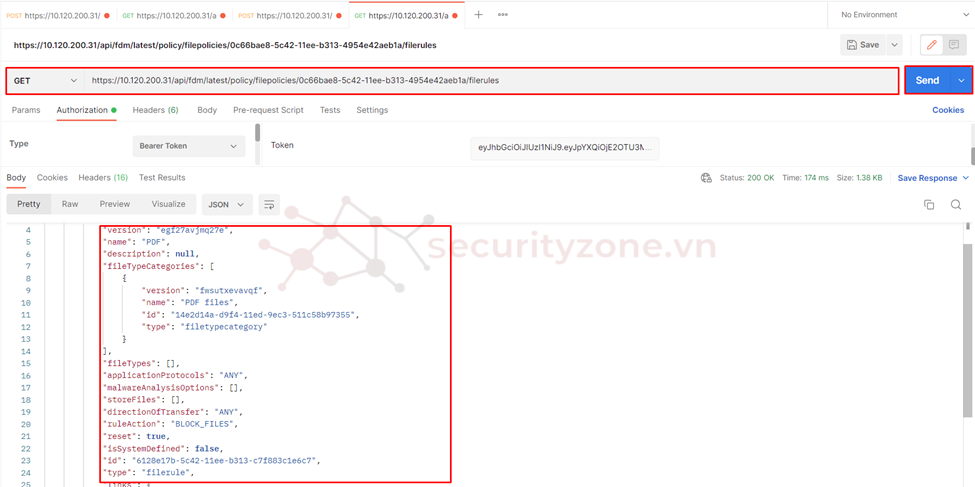

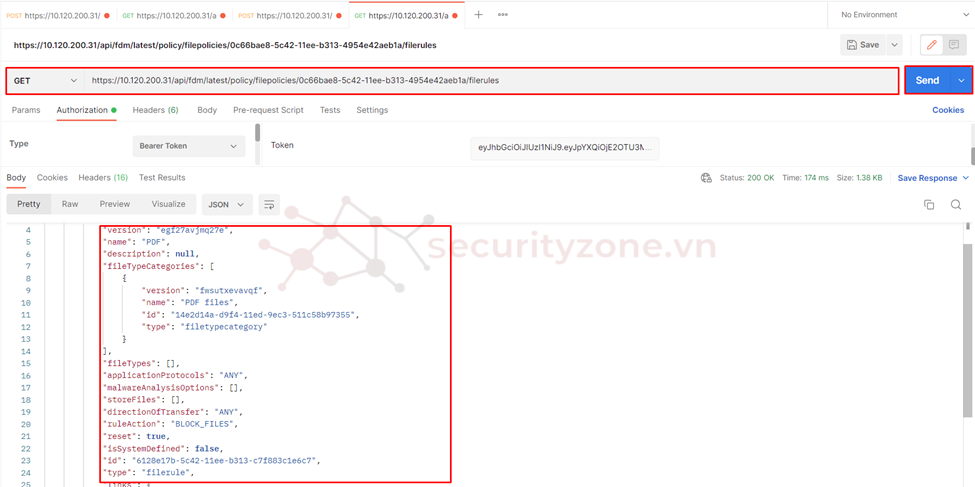

Sau khi đã tạo xong rule tiến hành kiểm tra sẽ được kết quả như hình bên dưới.

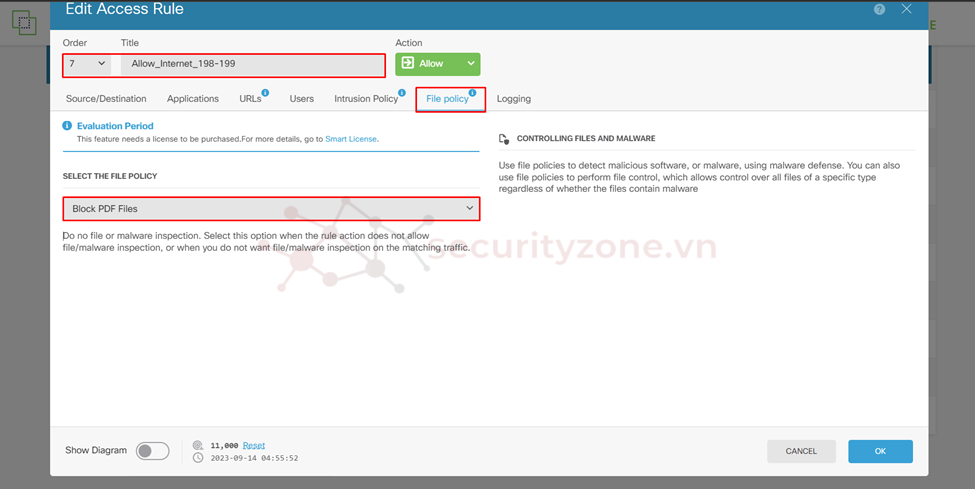

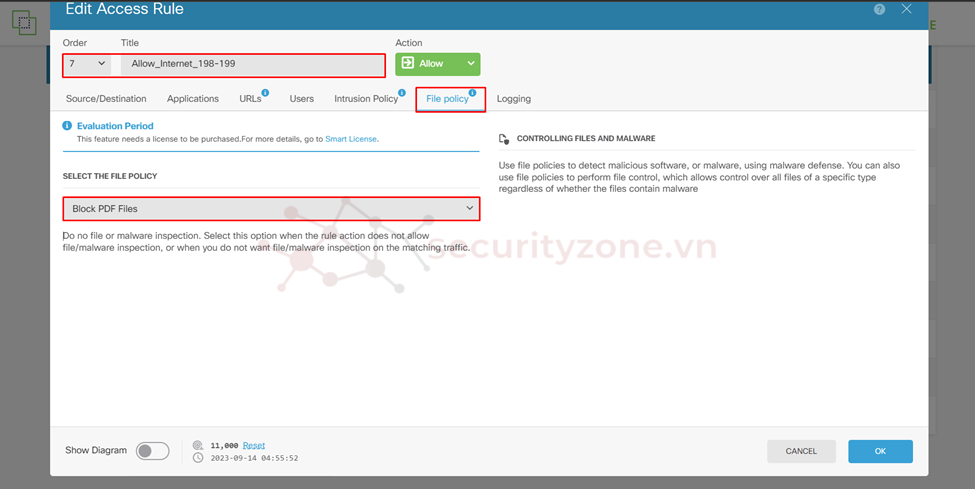

Lúc này có thể vào Access Control Policy cho phép subnet 172.31.198.0/24 và 172.31.199.0/24 đi internet để chọn file policy đã được cấu hình ở trên.

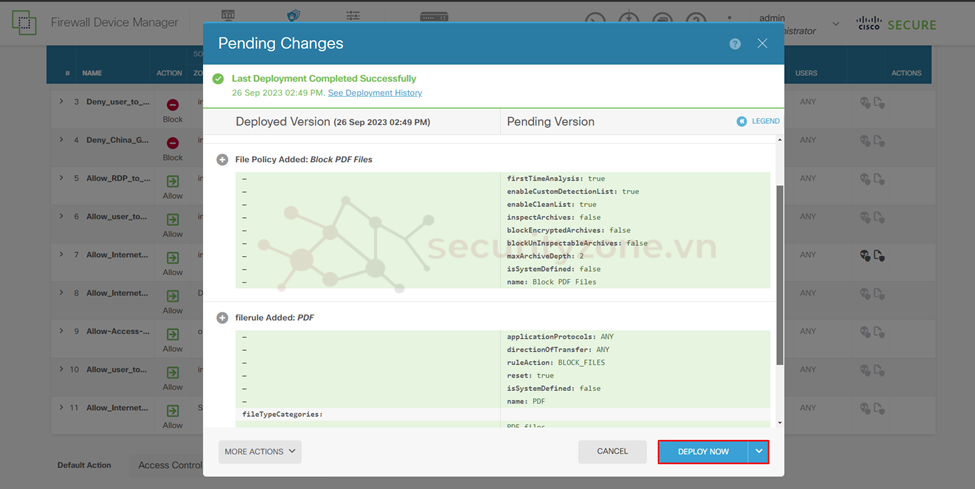

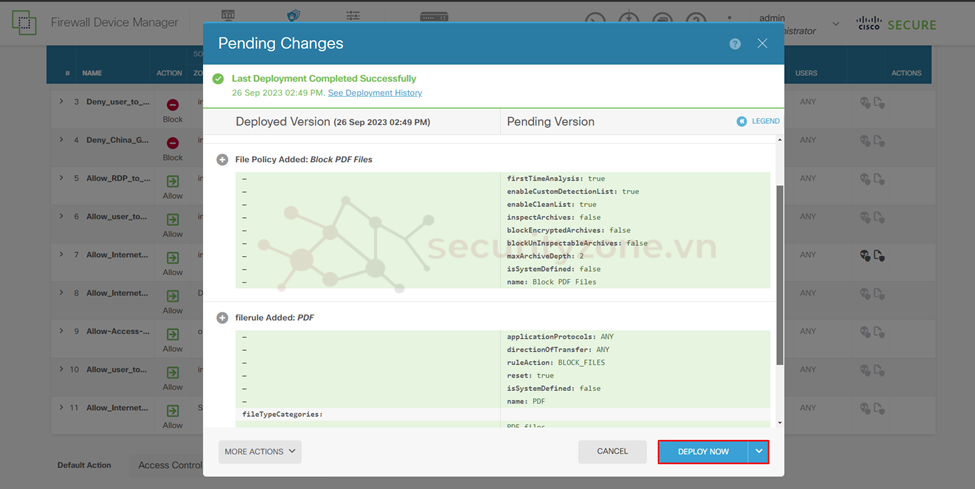

Tiến hành deploy cấu hình để áp dụng cho thiết bị cisco FTD.

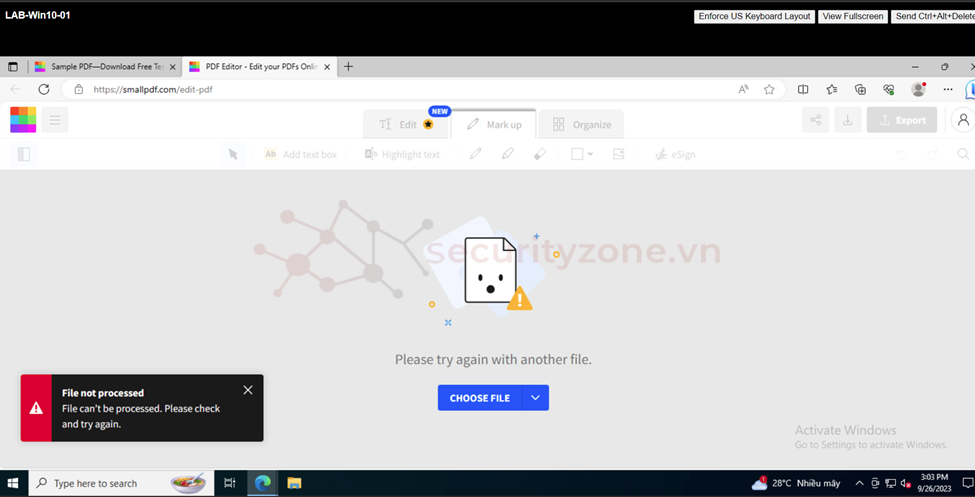

Thực hiện kiểm tra trên các PC thuộc subnet 172.31.198.0/24 và 172.31.199.0/24 sẽ thấy được sẽ không download được file PDF từ internet.

Lưu ý: để tính năng file policy hoạt động tốt nhất cần cấu hình SSL Decryption có thể tham khảo link sau.

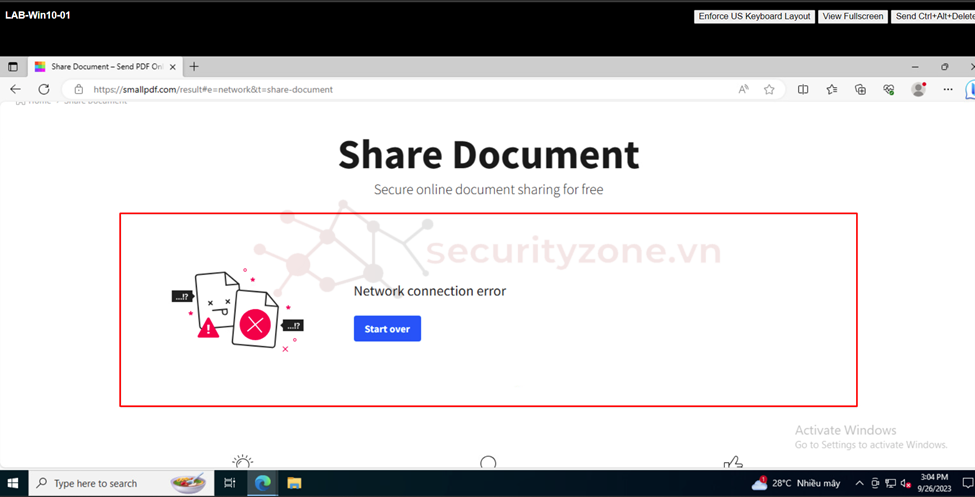

Tương tự cho việc upload file PDF sẽ bị chặn.

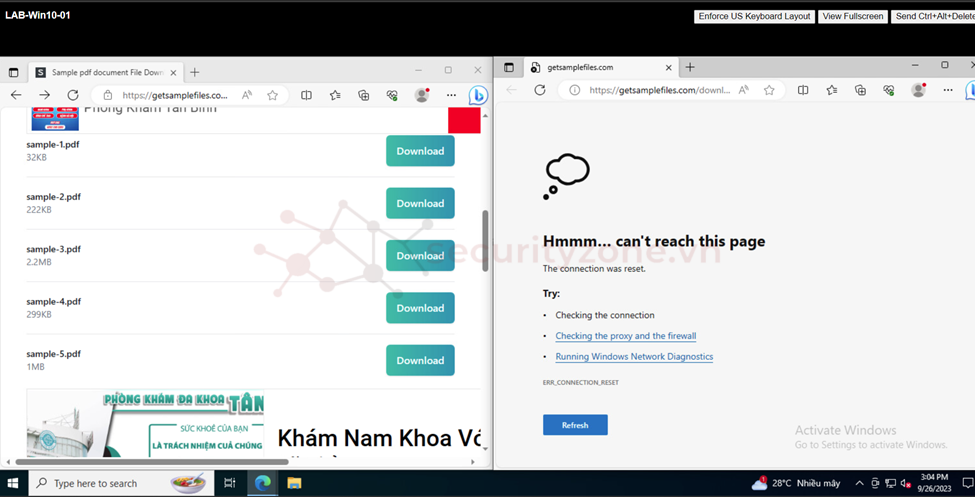

Thực hiện trên 1 trang web khác cũng không download được.

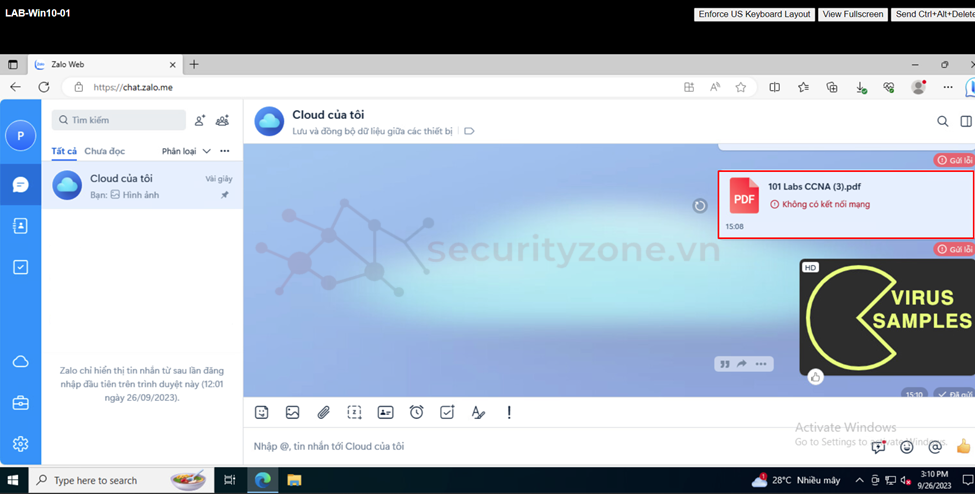

Tương tự trên ứng dụng zalo cũng không upload được file PDF nhưng các file khác thì vẫn bình thường.

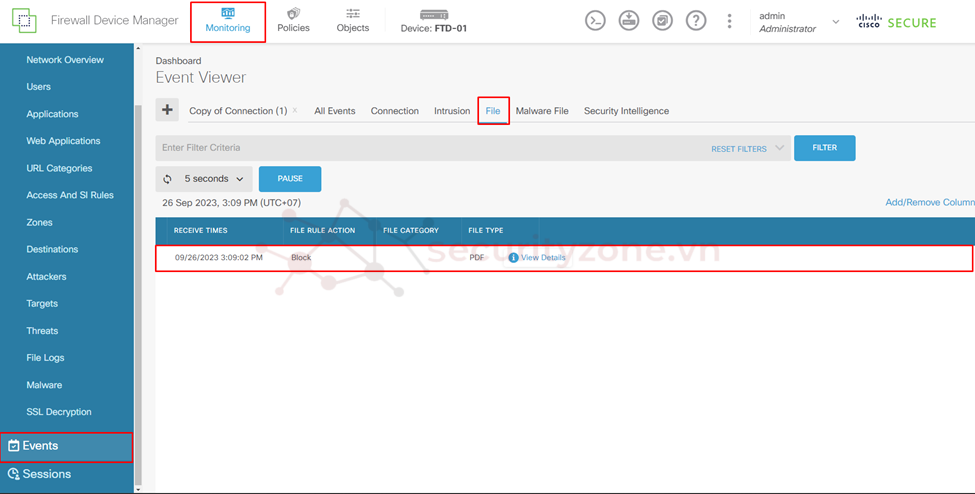

Trên cisco FTD vào phần Monitoring > Events > File để kiểm tra các file đã block và chọn View Details để xem chi tiết thông file đã bị block.

I. Giới thiệu về mô hình bài Lab

II. Cấu hình Malware và File Policy trên Cisco FTD thông qua API

[LAB-14] Cấu hình Advanced Malware Protection trên Cisco FTD (Phần 2)

Lưu ý: tất cả các thiết bị Cisco FTD trong chuổi series này đều được dựng ảo hóa hoàn toàn trên VMware và sử dụng phần mềm FDM để quản lý các thiết bị Cisco FTD. (phiên bản cisco FTD là 7.0.5-72)

I. Giới thiệu về mô hình bài Lab

Mô hình bài Lab bao gồm các thành phần như: Switch, WEB server, DNS server, AD server, Cisco FTD và các PC người dùng được phân chia làm các subnet:

- Outside network: 10.120.190.0/24

- User network: 172.31.198.0/24 và 172.31.199.0/24

- Server network: 10.120.100.0/24 và 172.31.10.0/24

Yêu cầu của bài Lab:

- Cấu hình tính năng File Policy trên Access Control Policy sao cho subnet 172.31.198.0/24 và 172.31.199.0/24 khi upload và download các file từ internet sẽ bị block.

- Kiểm tra hoạt động của Malware và File Policy các PC thuộc subnet 172.31.198.0/24 và 172.31.199.0/24 và trên Cisco FDM khi tiến hành upload và download các file từ trên Internet.

II. Cấu hình Malware và File Policy trên Cisco FTD thông qua API

Việc cấu hình tính năng file policy thông API sẽ hỗ trợ cho việc custom chính sách đó theo chính sách bảo mật được đề ra thay vì chính sách sẵn có của hệ thống (để hiểu hơn về tính năng, hoạt động của file policy có thể tham khảo phần 1 ở đây).

Trước khi cấu hình file policy cần đảm bảo một số yêu cầu sau:

- Enable tính năng.

- Có 1 token xác thực với cisco FTD.

- Xác định chính sách file policy cần cấu hình và sẽ áp dụng nó vào Access Control Policy nào.

Trước tiên cần phải tạo một file policy riêng bằng API với lệnh POST kèm các thông tin như hình ở phần Body và cần nhập token xác thực (tham khảo link sau để xem cách lấy token)

|

|

Thực hiện kiểm tra file policy bằng API sẽ thấy được kết quả như hình bên dưới.

Tiếp theo tiến hành tạo các rule trong file policy với body như hình để tiến hành block upload và download file PDF.

Lưu ý: Với thông số trong trường File type và File Categories có thể tham khảo 2 API sau để show ra và lựa chọn.

- GET https://<IP FTD>/api/fdm/v6/object/filetypecategories (liệt kê các danh mục file trên cisco FTD)

- GET https://<IP FTD>/api/fdm/v6/object/filetypes (liệt kê các loại file trên cisco FTD)

Sau khi đã tạo xong rule tiến hành kiểm tra sẽ được kết quả như hình bên dưới.

Lúc này có thể vào Access Control Policy cho phép subnet 172.31.198.0/24 và 172.31.199.0/24 đi internet để chọn file policy đã được cấu hình ở trên.

Tiến hành deploy cấu hình để áp dụng cho thiết bị cisco FTD.

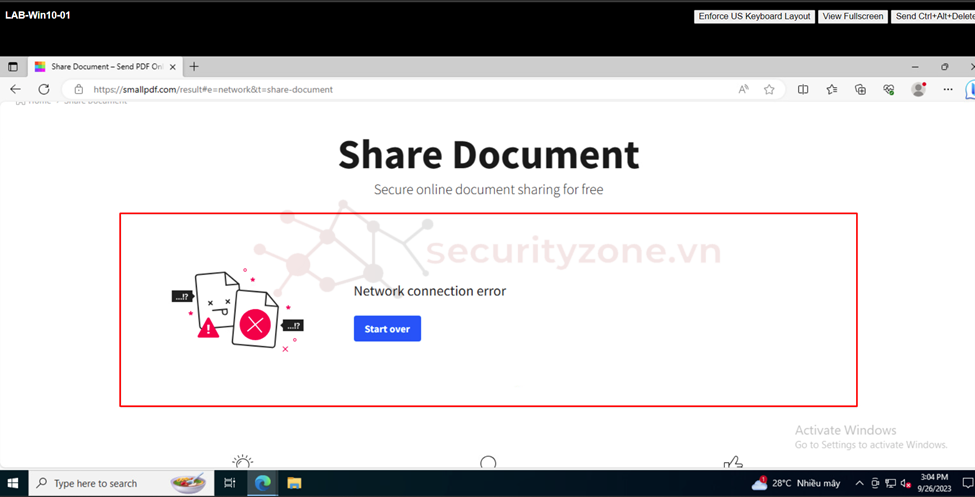

Thực hiện kiểm tra trên các PC thuộc subnet 172.31.198.0/24 và 172.31.199.0/24 sẽ thấy được sẽ không download được file PDF từ internet.

Lưu ý: để tính năng file policy hoạt động tốt nhất cần cấu hình SSL Decryption có thể tham khảo link sau.

|

|

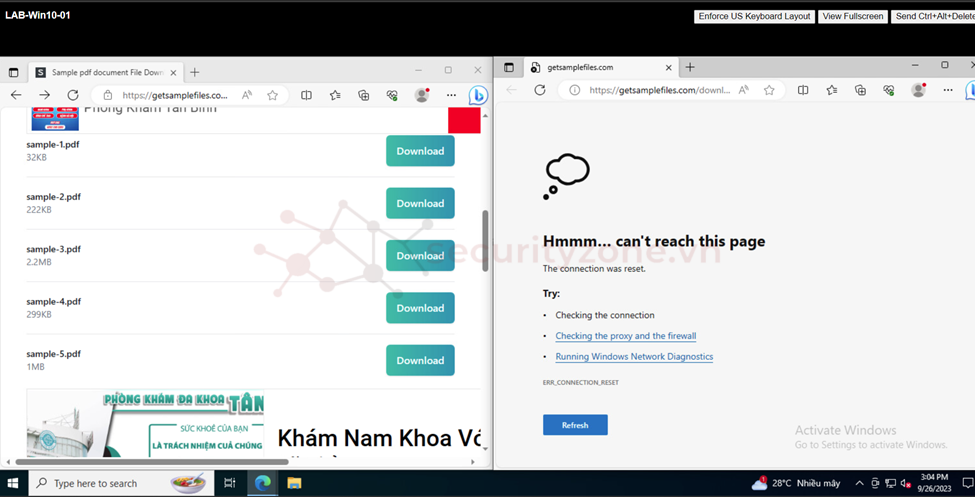

Thực hiện trên 1 trang web khác cũng không download được.

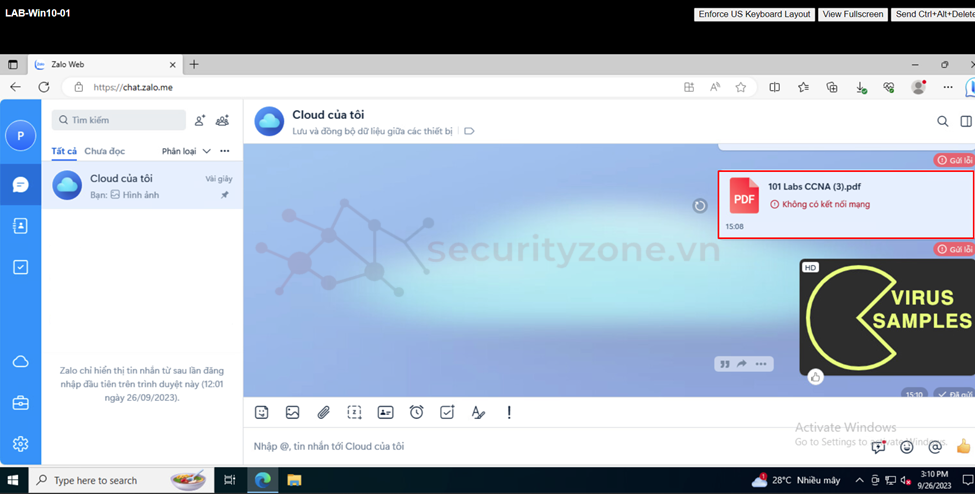

Tương tự trên ứng dụng zalo cũng không upload được file PDF nhưng các file khác thì vẫn bình thường.

Trên cisco FTD vào phần Monitoring > Events > File để kiểm tra các file đã block và chọn View Details để xem chi tiết thông file đã bị block.

|

|

Attachments

Last edited: